За три года три крупных морских перевозчика подверглись кибератакам

- Автор:Светлана Долгая

По мнению экспертов, три кибератаки на трех крупнейших контейнерных перевозчиков являются показателем того, что им необходимо уделять больше внимания кибербезопасности. Об этом Логист.Today узнал из материала, опубликованного порталом supplychaindive.com.

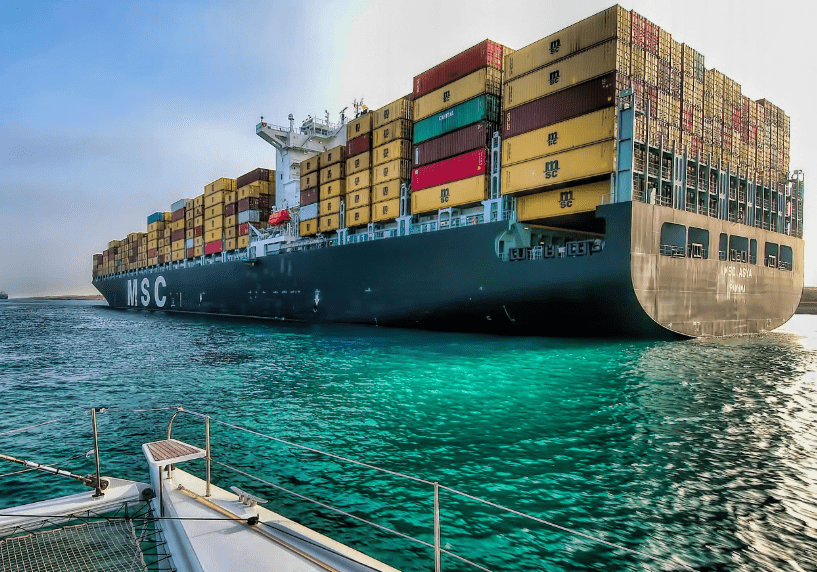

Когда 9 апреля «упал» сайт контейнерного морского перевозчика MSC, первый вопрос, который задали заинтересованные стороны и аналитики отрасли – является ли это следствием кибератаки? Второй вопрос был: это повторение атаки NotPetya 2017 года на Maersk?

Менее чем через неделю морской перевозчик подтвердил, что его системы подверглись вредоносной атаке. Однако MSC не предоставило подробного отчета о происшедшем «поскольку это было бы контрпродуктивно с точки зрения безопасности».

По мнению профессора маркетинга и управления цепочками поставок в Школе бизнеса Fox при Темплском университете Субоды Кумара, кибератака на MSC, скорее всего, была попыткой вымогательства, при которой хакеры блокируют систему и требуют выкуп, а не крадут данные. По его оценкам, финансовые потери морского перевозчика могли составлять сотни миллионов долларов.

По заявлению морского советника по вопросам безопасности в Improsec Ларса Йенсена, кибератака не принесла катастрофических последствий ни для MSC, ни для клиентов компании, особенно если сравнивать с кибератаками на Maersk, которые вызвали затруднения в работе портов и терминалов, и стоивших перевозчику примерно $300 млн.

Однако, инцидент с MSC указывает на некую шаблонность действий. За три года от кибератак пострадали три основные контейнерные линии:

- июнь 2017 года – Maersk;

- июль 2018 года – COSCO;

- апрель 2020 года – MSC.

По этому поводу Субода Кумар заявил, что морские перевозчики «исторически медленные для оцифровки», они начали использовать онлайн-бронирование, мгновенные котировки, передачу данных в реальном времени, отслеживаемость грузов и всевозможные датчики. Однако они не учли, что с этими достижениями возрастает кибер-риск, особенно если операторы полагаются на устаревшие системы.

Практически все эксперты сошлись во мнении, что судоходные линии должны уделять первоочередное внимание кибербезопасности. При этом, грузоотправители и экспедиторы также должны сыграть свою роль в проверке рисков своих партнеров по цепочке поставок и защите своих данных и грузов.

NotPetya 2017 - тревожный звонок

Как заявил Ларс Йенсен, до NotPetya подход к кибербезопасности в морской отрасли был, мягко говоря, никакой. Хотя порты и судоходные линии были оснащены необходимыми системами, их развитием до 2017 года никто не занимался, а в некоторых случаях они были вообще отключены.

Как заявил руководитель стратегического развития Capgemini Cyber North America Джо Макманн, кибератаки, такие как NotPetya и WannaCry, стали тревожным сигналом для крупных логистических компаний. Они оказали непосредственное влияние на фактические операции и реальный бизнес, а не на работу главного офиса.

Автор ресурса Shipping and Freight Resource Хариш Манаадиар рассказал, что после NotPetya судоходные линии начали внедрять меры безопасности, такие как создание «бункеров» в интегрированных системах. Таким образом, когда одна часть сети выходит из строя, это не вызывает перебоев во всей системе, начиная от бронирования и заканчивая отслеживанием.

Как произошел сбой MSC

9 апреля

Разговоры в социальных сетях и сообщения в новостях показывают, что сайт MSC не работает.

10 апреля

Сообщение MSC в Twitter: «Мы не можем полностью исключить возможность вредоносного ПО». Также было заявлено о частичном отключении серверов в штаб-квартире компании в Женеве. MSC объявляет, что MSC.com и MyMSC недоступны из-за сбоя в работе центра обработки данных.

11 апреля

MSC сообщает, что сеть обслуживает клиентов в обычном режиме. Сообщение MSC в Twitter: «Все наши отделы, терминалы, склады и т.д. работают без сбоев». Это побуждает клиентов бронировать заказы через GT Nexus, Intraa, электронную почту или телефон.

12 апреля

MSC отмечает «значительный прогресс» в борьбе с проблемами и обещает быстрое восстановление нормальной работы.

15 апреля

Сайт MSC и MyMSC возвращаются онлайн. MSC публикует заявление и FAQ о нападении.

По словам Хариша Манаадиара, кибератака на MSC повлияла исключительно на административную сеть компании, никак не затронув клиентов, тем самым выявив слабые стороны оператора.

После ликвидации последствий атаки, в MSC заявили, что внедрили тренинги по кибербезопасности для персонала и «находятся в процессе непрерывного развития» своего программного обеспечения и инфраструктуры ИТ. Кроме того, швейцарская компания стала одним из основателей Ассоциации цифровых контейнерных перевозок, специализирующейся на разработке стандартов данных и кибербезопасности.

«Хотя мы считаем, что этот инцидент разрешен. Однако мы не довольны и остаемся сосредоточенными и осторожными в нашем подходе к информационным технологиям»

Сообщение пресс-службы MSC

Перевозчик в опасности = грузоотправитель в опасности

Как заявил Хариш Манаадиар, грузоотправители, экспедиторы и перевозчики часто связаны через интегрированные API и ERP-системы, поэтому атака на одно из звеньев цепи может «бумерангом» повлиять на других.

Ларс Йенсен подтвердил его слова, проблемы могут возникнуть, когда груз прибыл в порт, но порт не может выдать контейнер, пока перевозчик не даст разрешение. Но если система контейнерной линии не работает, она не может увидеть, где находится контейнер и, следовательно, не может разрешить выпуск. В таком случае придется обрабатывать операции в «ручном режиме», а это приведет к появлению узких мест.

Эксперты считают, что если риски не влияют на грузопоток или работу терминала, то нарушенные или скомпрометированные данные являются наиболее актуальным риском для грузоотправителей во время кибератаки перевозчика. Хакеры могут получить доступ к конфиденциальной информации о грузе. По словам Манаадиара, в таком случае они могут изменить данные об отправке или настройки температуры и влажности в рефрижераторном контейнере.

«Если киберпреступники зашифруют или уничтожат данные, грузоотправители не будут знать, где находится их груз, или как до него добраться, а время простоя сети является еще одним потенциальным следствием кибератаки. Таким образом у грузоотправителей может не быть возможности найти эту информацию»

Сэм Рогуине, директор по маркетингу и внедрению решений в Arcserve

Знай своего партнера и свой план Б

Грузоотправители всегда должны учитывать непредвиденные обстоятельства в случае сбоя, будь то кибератака или что-то иное, и план Б должен быть разработан заранее. Эксперты рекомендуют грузоотправителям хранить данные о грузе в локальной системе, а не полагаться исключительно на судоходную линию или экспедитора. Они также должны включать перевозчиков в свои оценки рисков.

«Как много вы знаете о партнере, с которым вы ведете бизнес? Насколько вы доверяете его методам безопасности? Есть вопросы, которые нужно задавать при оценке риска»

Джо Макманн, руководитель стратегического развития Capgemini Cyber North America

В свою очередь Субода Кумар заявил, что грузоотправители могут напрямую спрашивать экспедиторов и перевозчиков об их протоколах безопасности и планах, которые имеют контейнерные линии на случай кибератаки. Он порекомендовал грузоотправителям сделать еще один шаг и подтолкнуть перевозчиков к усилению имеющихся систем безопасности.

«Изменения происходят, когда у них есть реальный толчок со стороны клиентов. В противном случае они очень устойчивы к изменениям»

Субода Кумар, профессор маркетинга и управления цепочками поставок в Школе бизнеса Fox

Узнать подробности можно в материале «Порт Лос-Анджелеса запустит центр управления кибербезопасностью».

Интересное

Польша: новый закон обязывает работодателей указывать зарплату в вакансиях

Германия: таможня ищет «нелегальные» топливные баки на иностранных грузовиках

В Житомирской и Полтавской областях ремонтируют дороги